# Sicherheit

Bei Sicherheit geht es nicht nur um technische Lösungen, sondern auch um Cyber Awareness Schulungen und Wissensvertiefung.

# DNS-Schutz

# PC-SPEZIALIST DNS-Schutz

Mobilgeräte wie Notebooks, Smartphones oder Tablets werden für den Alltag im Geschäfts- und Privatleben immer wichtiger.

Auf den Geräten sind viele sensible Daten gespeichert. Deshalb ist ein Schutz davon essenziell.

Unternehmen brauchen eine sichere, private, verwaltbare und sichtbare Kontrolle über ihren Internetverkehr.

Das derzeitige Domain Name System (DNS) löst Internetanfragen über ein globales System von Servern auf und übersetzt diese Anfragen dann in eindeutige IP-Adressen (Internet Protocol). So wird aus [www.google.de](https://www.google.de) (können Menschen sich merken) eine IP-Adresse (mit diesen funktioniert das Internet).

Dieser lebenswichtige Dienst wurde jedoch nicht mit Blick auf die Sicherheit entwickelt.

Daher gibt es hier inzwischen viele Angriffsmethoden und Schwachstellen.

Durch den Einsatz einer DNS-Sicherheitslösung wie PC-SPEZIALIST DNS-Schutz haben Unternehmen die Kontrolle über ihre Netzwerke und erhalten die Sicherheit, den Datenschutz und die Transparenz, die sie zum Schutz ihrer IT-Infrastruktur und ihrer Benutzer benötigen, selbst wenn diese aus dem Home Office arbeiten.

Eine Absicherung über Verbindung in das Firmennetz über VPN ist nicht immer möglich und klassische Virenschutzlösungen sind auf Smartphones wenig sinnvoll.

Deshalb haben wir mit PC-SPEZIALIST DNS-Schutz eine Lösung erschaffen, die Bedrohungen bereits auf DNS-Ebene erkennt und blockiert. Wenn Sie z.B. schadhafte.website.de\* aufrufen, wird schon die Auflösung zu dem dahinterliegenden Server fehlschlagen und Sie bleiben so geschützt. Die Website kann dann nicht geöffnet werden.

Obwohl sich das Produkt eher an Geschäftskunden orientiert, richten wir es sehr gerne auch für Privatkunden ein.

Unsere Lösung unterstützt die Plattformen Windows, macOS, Linux, ChromeOS, Android, iOS sowie einige Router und Browser.

Monitoring und Wartung sind nur in Kombination mit unserem Eins-für-alles-Paket für Windows enthalten.

Damit der Einsatz reibungslos abläuft und der Aufwand in der Konfiguration und Wartung der Produkte minimal ist, stellt die Systempartner Computervertriebs GmbH&Co.KG ihren Kunden das Produkt zur Verfügung und verwaltet dieses.

\*Beispiel - keine echte Website

# Einstellungen des DNS-Filters

Über diesen [Link](https://pcs.docbee.com/webhook/trigger?webhookCode=KxU8THZdeQ4E5LB-34r7B_I5K6ZVoB3iB9pAW8CNogTMHIWhKFlarX5qglJc2Cv9&_id=149) können Geschäftsführende Einstellungen des DNS-Filters vorschlagen.

# DNS-Schutz auf einem Apple-Gerät aktivieren

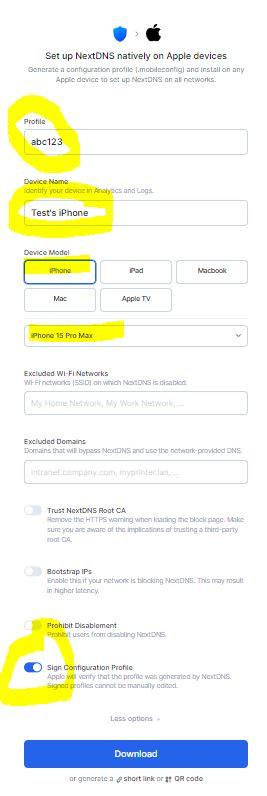

- Navigieren Sie zu [apple.nextdns.io](https://apple.nextdns.io/)

- Füllen Sie die Felder **Profile**, **Device Name** und **Device Model** aus und haken Sie unten **Sign Configuration Profile** an

- Die ID des Profils erhalten Sie von uns

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2024-08/dns-apple-1.JPG)

- Klicken Sie auf **Download**

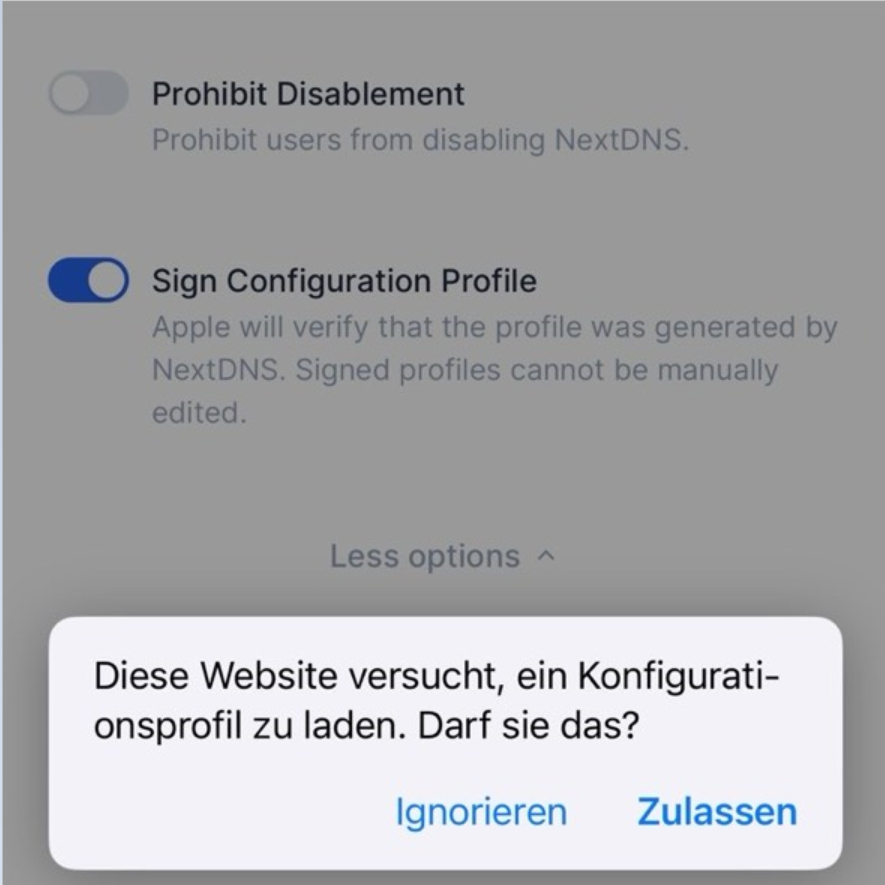

- Erlauben Sie den Download mit Klick auf **Zulassen**

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2024-08/YkDimage.png)

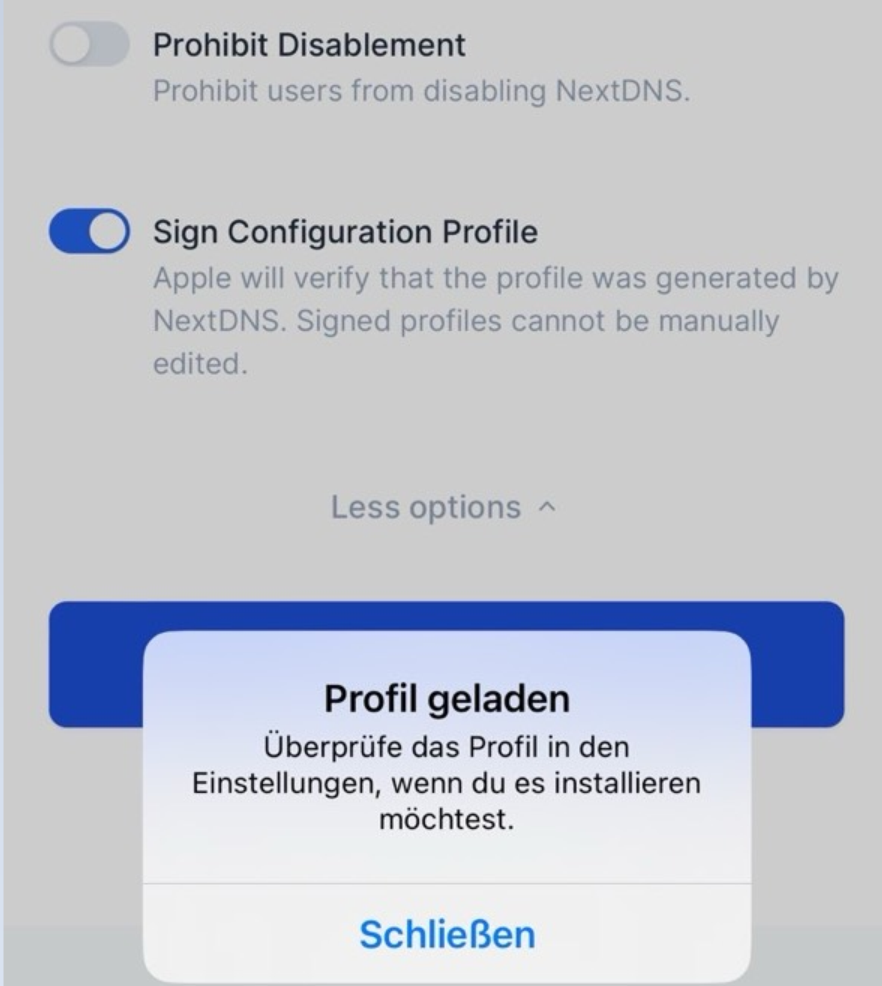

- Bei erfolgreichem Download sehen Sie die Meldung **Profil geladen**

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2024-08/pzMimage.png)

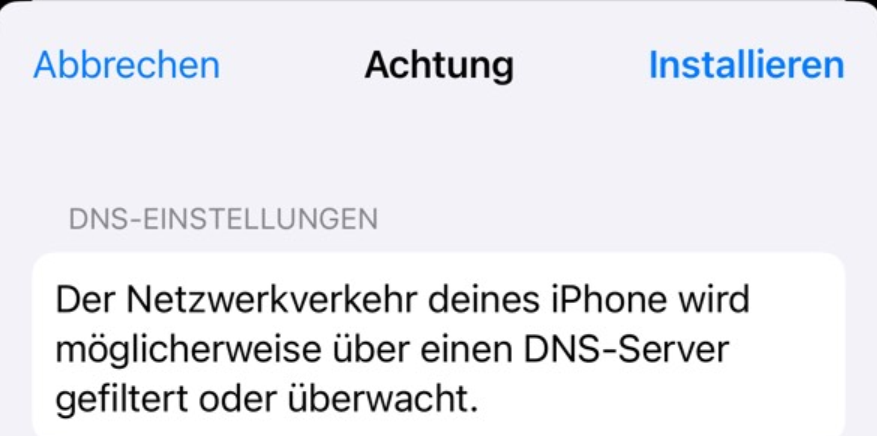

- Öffnen Sie nun die App **Einstellungen** und installieren Sie dort das heruntergeladene Profil mit Klick auf **Installieren**

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2024-08/ynWimage.png)

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2024-08/3o7image.png)

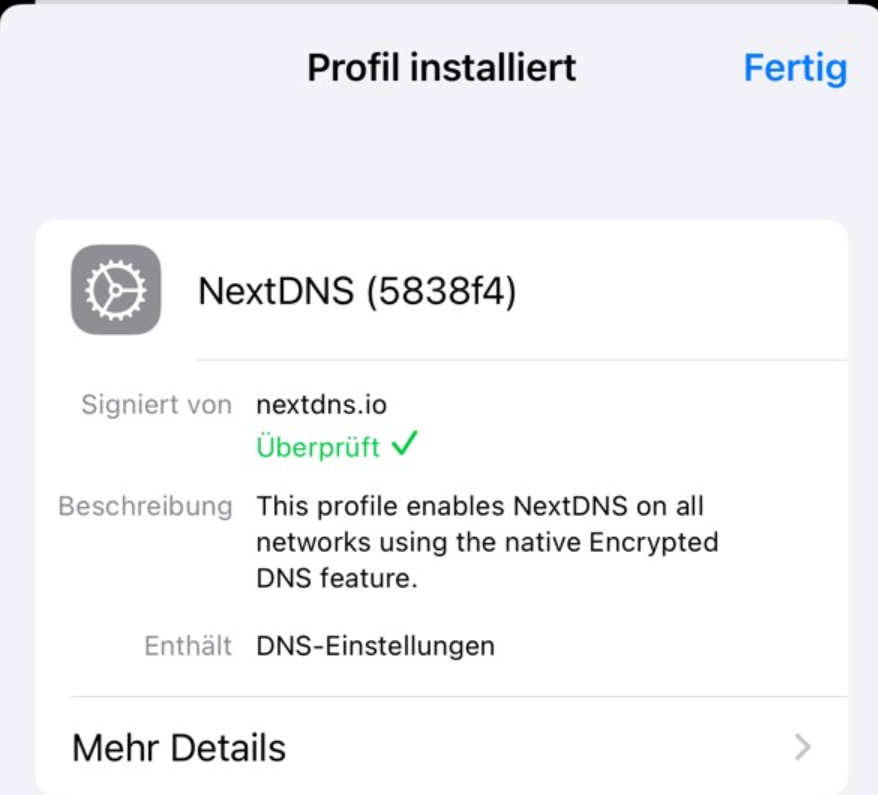

- Bei Erfolg sollten Sie die Meldung **Profil installiert** sehen

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2024-08/xNGimage.png)

- Sie sind nun geschützt 👍

# DNS-Schutz auf einem Android-Gerät aktivieren

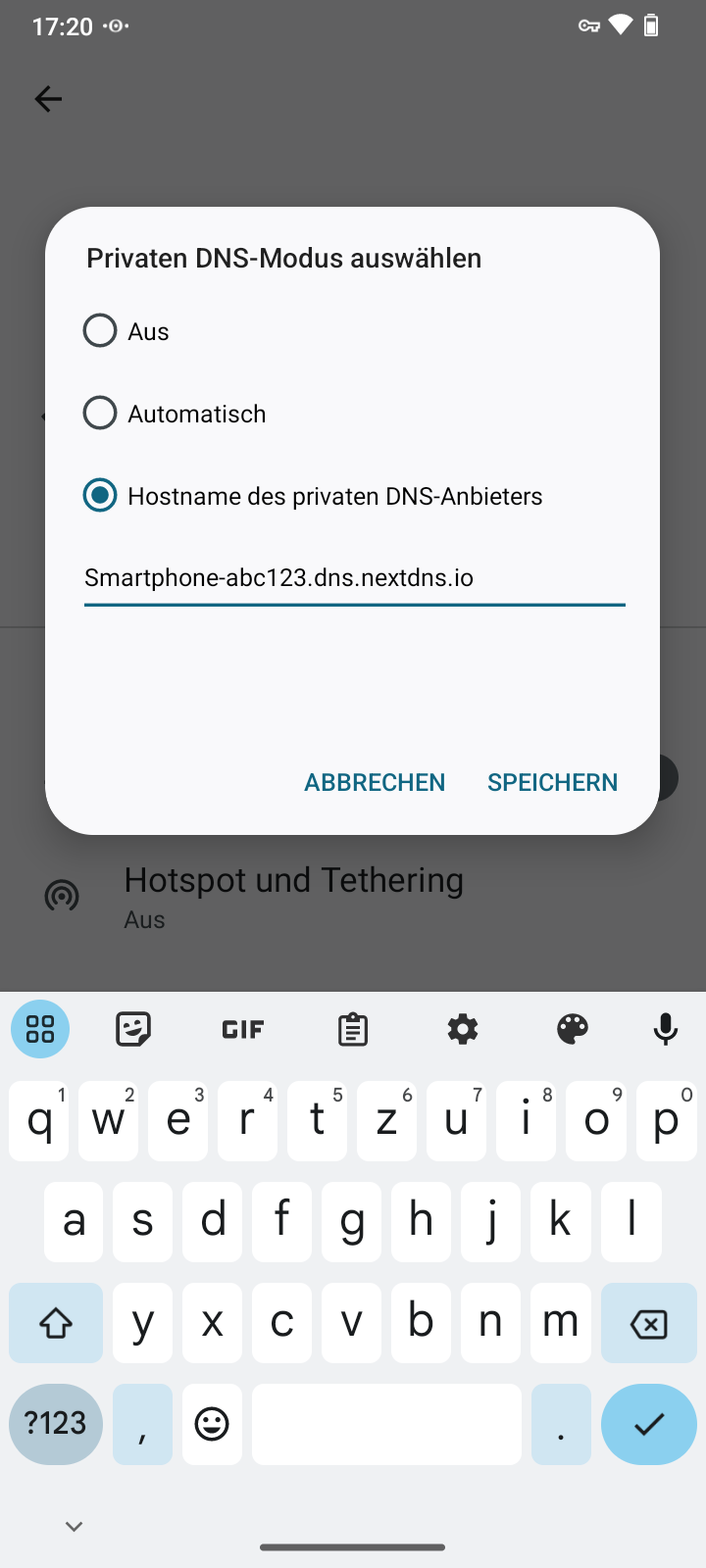

- Gehen Sie zu **Einstellungen → Netzwerk & Internet → Erweitert → Privates DNS**

- Wählen Sie die Option **Hostname** des Anbieters für privates DNS

- Geben Sie die von uns mitgeteilte Adresse ein (z.B. Smartphone-abc123.dns.nextdns.io) und klicken Sie auf Speichern

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2024-10/nextdns-7.png)

# VPN

# VPN für Privatkunden

Klassischerweise denken wir bei einem VPN an die Verbindung in das eigene Netz. Insbesondere bei Firmen ist das ein gängiger Standard, um einen sicheren Zugriff außerhalb des Firmenstandort zu gewährleisten.

Es gibt aber auch die Möglichkeit, ein VPN zu nutzen, um sich angeblich anonymer im Internet zu bewegen oder Sperren zu umgehen. Meistens raten wir von solch einem Anwendungsfall ab, da eine anonyme Nutzung nur mit einer Anpassung der Nutzungsgewohnheiten möglich ist und die reine Nutzung von einem VPN nichts bringt. Außerdem gibt es in den meisten Ländern keine Sperren zu seriösen Inhalten. **In den meisten Fällen sollte also auf ein VPN verzichtet werden.**

Falls aber doch ein VPN von einem externen Anbieter gewünscht ist, empfehlen wir den Anbieter [Mullvad VPN](https://mullvad.net/). Folgende Eigen[](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2024-10/mullvad.png)schaften finden wir dort super:

- Kein Marketing / keine Werbung

- Keine Protokollierung und anonyme Konten

- Unabhängige Audits und offener Quelltext

- Keine unrealistischen Versprechen

- Ausschließlicher Fokus auf VPN (bei vielen anderen Anbietern ist VPN nur ein *Zusatz* zu Virenschutz, Cybervesicherung, Dark Web Monitor, Passwortmanager und anderen Services, die eigentlich nichts mit VPN zu tun haben)

Bei näherem Interesse gibt es in dem [Artikel bei heise](https://www.heise.de/download/specials/Mullvad-VPN-im-Test-Sehr-gute-Privatsphaere-aber-kein-Streaming-6745284) oder dem [Video](https://youtu.be/IDpfCWEjbV4?feature=shared) weitere Details.

Die Installation ist über unser **Eins-für-alles-Paket automatisiert** (Windows und macOS). Wie beim Eins-für-alles-Paket beträgt die Laufzeit bei uns 1 Jahr. Kürzere oder längere Laufzeiten können Sie gerne selbst erwerben. Eine Bestellung der Lizenz über uns erfolgt per **Vorkasse** und dauert ungefähr eine Woche nach Zahlungseingang.

Für Linux, [iOS](https://apps.apple.com/app/mullvad-vpn/id1488466513) und [Android](https://play.google.com/store/apps/details?id=net.mullvad.mullvadvpn) gibt es die Anwendungen im [Downloadbereich](https://mullvad.net/download/).

Unterstützung bieten wir zu unserem normalen Stundensatz an. Da die Anwendung nur in Ausnahmefällen im Einsatz ist, kann unter Umständen nur mit einer zeitlichen Verzögerung geholfen werden. Melden Sie sich gerne bei Fragen per E-Mail oder telefonisch.

# Sicherheitsvorfall

# Sicherheitsvorfall melden

Melden Sie uns einen Sicherheitsvorfall über das [Sicherheitsvorfall-Formular](https://pcs.docbee.com/webhook/trigger?webhookCode=zNPDA0iBTXeTnu-e0ymGj1B1q0TKEKr8Dr3JZJ-5vDU0_pgSz3vX1ceZgCAqPZUU&_id=149).

# Sicherheitsvorfall aufarbeiten

# Mobile Security

# Mobile Security FAQ

- Können die Daten aus dem privaten Container auf ein neues Smartphone übertragen werden?

- Nein, die Daten dort lassen sich nicht übertragen. Achten Sie also darauf, dass wichtige Daten über die Cloud synchronisert werden.

- Können Daten mit Samsung Smart Switch von einem privaten Smartphone in das private Profil eines Firmensmartphones (COPE) übertragen werden?

- Können die Dienstsmartphones aus der Ferne gelöscht werden?

- Können die Dienstsmartphones geortet werden?

- Wird der Datenverkehr überwacht?

- Warum zeigt die VPN-App eine permanente Benachrichtigung?

- Die permanente Benachrichtigung einer VPN-App ist eine **Systemanforderung von Android** und hat mehrere wichtige technische und sicherheitsrelevante Gründe:

- Nutzer transparent darüber informiert werden, welche Apps im Hintergrund aktiv sind

- Das System den Dienst nicht vorzeitig beendet oder aus dem Speicher entfernt

- Die App kontinuierlich ihre Aufgabe erfüllen kann, ohne vom Betriebssystem "aufgeräumt" zu werden

- Auf vielen Android-Versionen kann die Benachrichtigung jedoch minimiert werden, sodass sie weniger auffällig ist:

- Lange auf die VPN-Benachrichtigung tippen

- "Benachrichtigungseinstellungen" wählen

- Wichtigkeit auf "Niedrig" oder "Leise und minimiert" stellen

- Was sind die Hauptunterschiede zwischen iOS und Android im beruflichen Rahmen?

# Phishing

# Phishing-E-Mails erkennen

Es gibt mehrere Anzeichen für Phishing-E-Mails, die wir hier regelmäßig aktuell aufführen.

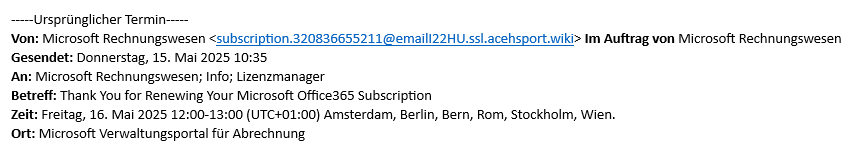

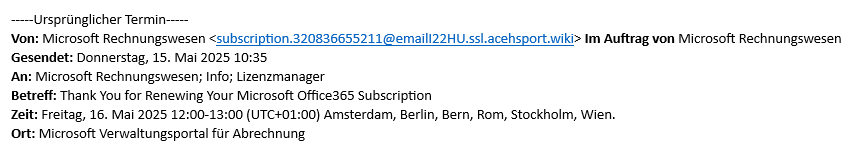

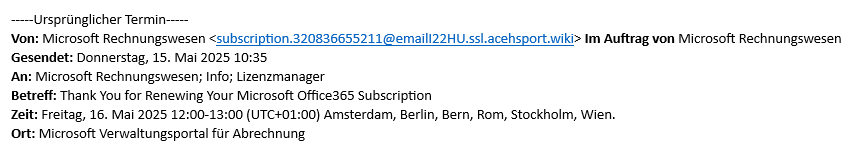

- **Gefälschter Absender**

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2025-05/phish.PNG)

- **Ungewöhnliches Format**

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2025-05/phish.PNG)

- Rechnung kommt als Kalendereintrag und/oder mit HTML-Dokument anstatt PDF

- **Unerwartete E-Mail**

- [](https://wiki.pcspezialist-hannover.de/uploads/images/gallery/2025-05/phish.PNG)

- Die Abrechnung des Dienstes erfolgt über einen Partner wie uns (z.B. Microsoft 365) oder es ist aktuell keine Lieferung bestellt (z.B. Lieferinformation von DHL)

- **Bedrohlicher Text mit Drohung/Warnung**

- Phishing-E-Mails sind meistens angeblich kritisch und vermitteln Druck

**P.S.** Wir bieten eine leistungsstärke E-Mail-Schutzlösung, die wir als Ergänzung zu Microsoft 365 anbieten. Sprechen Sie uns gerne darauf an.

# E-Mail-Sicherheit

# Informationen über NoSpamProxy Cloud

#### Digitale Souveränität

# Warum Mitarbeitende keine Administrator-Rechte auf IT-Systemen benötigen

## Management Summary

Die Vergabe von Administrator-Rechten an Mitarbeitende stellt eines der größten vermeidbaren Sicherheitsrisiken in Unternehmen dar. Studien belegen: Ein sehr großer Anteil kritischer Sicherheitslücken in IT-Systemen ließe sich durch die Entfernung von Administratorrechten entschärfen. Für kleine und mittelständische Unternehmen in Deutschland liegt die durchschnittliche Schadenhöhe nach einem erfolgreichen Cyberangriff im hohen fünf- bis sechsstelligen Bereich.

Die Beschränkung auf Benutzerrechte ist keine Einschränkung der Arbeitsfähigkeit, sondern eine strategische Schutzmaßnahme – sowohl für das Unternehmen als auch für die Mitarbeitenden selbst. Moderne Lösungen ermöglichen es, notwendige Funktionen bereitzustellen, ohne die Sicherheit zu gefährden.

---

## Die Bedrohungslage: Fakten statt Vermutungen

## Cyberangriffe zielen gezielt auf privilegierte Rechte ab

Die Cybersicherheitslage hat sich in den vergangenen Jahren deutlich verschärft. Ein Großteil moderner Angriffe nutzt identitätsbasierte Methoden, bei denen Angreifer versuchen, sich Zugang zu Konten mit erhöhten Berechtigungen zu verschaffen. Haben sie erst einmal einen Account mit Administratorrechten kompromittiert, können sie:

- Schadsoftware tief im System verankern und Sicherheitsmechanismen deaktivieren

- Auf vertrauliche Unternehmensdaten zugreifen und diese exfiltrieren

- Weitere Systeme im Netzwerk infiltrieren (laterale Bewegung)

- Ransomware installieren, die das gesamte Unternehmen lahmlegt

- Backdoors für zukünftige Angriffe einrichten

Die Erwartung, dass jedes Unternehmen früher oder später von einem kompromittierten Konto betroffen ist, ist angesichts der aktuellen Bedrohungslage realistisch – nicht pessimistisch.

## Reale Beispiele zeigen die Folgen

Die Ransomware-Angriffe **WannaCry** und **NotPetya** verursachten weltweit Schäden in Milliardenhöhe. Beide Angriffe hätten durch elementare Sicherheitsmaßnahmen wie konsequentes Privilegien-Management deutlich entschärft werden können. Besonders betroffen waren Unternehmen, in denen Mitarbeitende mit lokalen oder Domänen-Administratorrechten arbeiteten – dort konnte sich Malware ungehindert ausbreiten.

## Kleine und mittlere Unternehmen besonders gefährdet

Der Satz „Wir sind zu klein, um interessant zu sein“ ist ein gefährlicher Irrtum. Zahlen zeigen:

- Ein erheblicher Anteil der Kleinstunternehmen (bis 9 Mitarbeitende) war bereits Opfer von Cyberangriffen

- Der Anteil betroffener Unternehmen steigt mit der Unternehmensgröße deutlich an

- Insgesamt waren bereits weit über eine Million KMU in Deutschland von Cyberangriffen betroffen

Kleinere Unternehmen geraten verstärkt in den Fokus, weil sie häufig geringere Sicherheitsmaßnahmen haben und Angreifer hier mit wenig Aufwand hohe Wirkung erzielen können. Zudem dienen sie oft als Einfallstor für Angriffe auf größere Kunden.

---

## Die Zahlen sprechen eine klare Sprache

## Vermeidbare Sicherheitslücken durch Admin-Rechte

Auswertungen großer Schwachstellen-Reports (u. a. zu Microsoft-Produkten) über viele Jahre zeigen:

- Ein Großteil der als kritisch eingestuften Schwachstellen könnte entschärft werden, wenn Benutzer nicht mit Administratorrechten arbeiten würden

- In manchen Produktgruppen (z. B. Browser, Office) wären nahezu alle kritischen Sicherheitslücken ohne Admin-Rechte deutlich weniger gefährlich

Das bedeutet: **Die einfache Maßnahme, Administratorrechte zu entfernen, reduziert die Angriffsfläche drastisch.**

## Die finanziellen Folgen sind erheblich

Cyberangriffe verursachen für Unternehmen:

**Direkte Kosten:**

- hohe fünf- bis sechsstellige durchschnittliche Schäden bei KMU

- bis in den Millionenbereich bei großen Unternehmen

**Indirekte Kosten:**

- Betriebsunterbrechungen von mehreren Tagen

- Reputationsschäden und Vertrauensverlust bei Kunden

- Kundenverluste und Auftragsstornierungen

- Rechts- und Beratungskosten

- mögliche Schadenersatzforderungen

Ein einziger schwerer Vorfall kann insbesondere kleine und mittelständische Unternehmen existenziell gefährden.

---

## Konkrete Risiken durch Administratorrechte

## 1. Schadsoftware erhält erweiterte Privilegien

Wenn ein Mitarbeitender mit Administratorrechten versehentlich eine infizierte E-Mail öffnet oder auf einen präparierten Link klickt, erhält die Schadsoftware automatisch dieselben erweiterten Rechte. Dadurch kann sie:

- systemweit installiert werden

- Sicherheitssoftware deaktivieren

- Systemdateien manipulieren

- sich dauerhaft im System verankern

Bei Standard-Benutzerkonten ohne Administratorrechte scheitern viele dieser Aktionen an den Betriebssystem-Sicherheitsmechanismen. Das schränkt die Wirkung von Malware massiv ein oder verhindert sie komplett.

## 2. Menschliche Fehler mit schwerwiegenden Folgen

Menschliche Fehler sind eine der häufigsten Ursachen für Sicherheitsvorfälle. Administratorrechte verstärken die Auswirkungen solcher Fehler erheblich:

Typische Szenarien:

- Versehentliche Löschung wichtiger Daten oder ganzer Verzeichnisse

- Unbeabsichtigte Änderungen von Systemeinstellungen, die Ausfälle verursachen

- Installation unsicherer oder nicht freigegebener Software

- Falsche Vergabe von Berechtigungen, die unbefugten Zugriff ermöglichen

Ohne Administratorrechte sind die Auswirkungen solcher Fehler deutlich begrenzt. Viele kritische Aktionen werden vom System gar nicht erst zugelassen.

## 3. Gezielte Angriffe auf privilegierte Accounts

Admin-Konten sind für Angreifer besonders attraktiv, da sie damit:

- schnell umfassenden Zugriff auf Systeme und Daten erhalten

- weitere Konten kompromittieren können

- Sicherheitsmechanismen aushebeln

- Spuren verwischen

Typische Angriffsmethoden:

- Phishing-Mails an Mitarbeitende mit erweiterten Rechten

- Social Engineering (z. B. angebliche IT-Hotline)

- Ausnutzen wiederverwendeter oder schwacher Passwörter

- Ausnutzung von Schwachstellen in Anwendungen und Betriebssystemen

Ein einziges kompromittiertes Admin-Konto kann ausreichen, um das gesamte Unternehmen zu kompromittieren.

## 4. Insider-Bedrohungen und Schatten-Administratoren

Nicht jede Bedrohung kommt von außen. Risiken entstehen auch durch:

- unzufriedene oder ausscheidende Mitarbeitende

- externe Dienstleister mit zu weitgehenden Berechtigungen

- „Schatten-Administratoren“: Konten, die versehentlich oder historisch bedingt mehr Rechte haben als notwendig

Solche überprivilegierten Konten sind schwer zu überblicken und damit ein enormes Sicherheits- und Compliance-Risiko.

---

## Der Schutz der Mitarbeitenden selbst

## Haftungsrisiken für Administratoren

Mitarbeitende mit Administratorrechten tragen auch persönlich höhere Risiken:

- Strafrechtliche Risiken (z. B. unzulässiger Zugriff auf Daten, die nicht für sie bestimmt sind)

- Arbeitsrechtliche Konsequenzen (Abmahnung, Kündigung) bei grober Fahrlässigkeit oder Datenmissbrauch

- Zivilrechtliche Regressforderungen des Arbeitgebers in Extremfällen

Wichtig: Nur weil jemand technisch auf bestimmte Daten zugreifen kann, heißt das nicht, dass er das rechtlich darf. Administratorrechte schützen nicht vor straf- oder arbeitsrechtlicher Haftung.

## Entlastung durch klare Verantwortlichkeiten

Die Beschränkung von Rechten entlastet Mitarbeitende:

- Keine Verantwortung für systemweite Sicherheitsentscheidungen

- Klare Abgrenzung, wofür sie zuständig sind – und wofür nicht

- Weniger Druck und Unsicherheit bei IT-relevanten Entscheidungen

- Geringeres Risiko, sich unbewusst „falsch“ zu verhalten

Als Unternehmen schützen wir unsere Mitarbeitenden vor Situationen, in denen sie aus Unwissenheit oder Zeitdruck schwerwiegende Entscheidungen treffen könnten.

## Schutz vor unbeabsichtigten Fehlern

Die meisten Mitarbeitenden handeln in bester Absicht, verfügen aber nicht über tiefes IT-Sicherheitswissen. Typische Fehler:

- Klicken auf täuschend echt wirkende Phishing-Mails

- Ausführen vermeintlich hilfreicher Tools aus dem Internet

- Unbedachte Bestätigung von Sicherheitsabfragen

Ohne Administratorrechte dienen die Sicherheitseinstellungen des Systems als „Airbag“, der viele dieser Fehler abfängt, bevor daraus ein Schaden entsteht. Das ist gelebter Mitarbeiterschutz.

---

## Das Least-Privilege-Prinzip: Die professionelle Lösung

## Was bedeutet Least Privilege?

Das **Least-Privilege-Prinzip** (Prinzip der minimalen Berechtigung) bedeutet:

> Jede Person und jede Anwendung erhält nur genau die Rechte, die zur Erfüllung der konkreten Aufgabe unbedingt erforderlich sind – nicht mehr.

>

>

Kernelemente:

- Minimierung der vergebenen Rechte

- Beschränkung auf das notwendige Maß

- Zeitliche Begrenzung, wo sinnvoll

- Regelmäßige Überprüfung und Anpassung

Dieses Prinzip ist etablierter Standard in der Informationssicherheit und Bestandteil nahezu aller relevanten Normen und Richtlinien (DSGVO, ISO 27001, NIS2, BSI IT-Grundschutz).

## Praktische Umsetzung ohne Produktivitätsverlust

Ein häufiges Argument lautet: „Meine Mitarbeitenden brauchen diese Rechte, sonst können sie nicht arbeiten.“ Mit modernen Konzepten und Werkzeugen ist das meist nicht mehr zutreffend.

**1. Separate Konten für Admin-Aufgaben**

Personen, die administrative Aufgaben haben (z. B. IT), arbeiten im Alltag mit einem normalen Benutzerkonto und verwenden ein getrenntes Admin-Konto nur für reine Administrationsaufgaben. So ist der Großteil der Arbeit abgesichert, während administrative Tätigkeiten bewusst und kontrolliert stattfinden.

**2. Granulare Berechtigungsvergabe**

Statt pauschaler „Admin für alles“-Rechte werden Berechtigungen möglichst fein zugeschnitten vergeben, z. B.:

- Installationsrechte nur für bestimmte, freigegebene Anwendungen

- Zugriff nur auf die wirklich benötigten Ordner und Systeme

- spezielle Rechte für definierte Aufgaben, nicht für das gesamte System

**3. Just-in-Time-Rechte (temporäre Rechte)**

Erhöhte Rechte werden nur für einen begrenzten Zeitraum vergeben, z. B.:

- Mitarbeitender beantragt Installation einer bestimmten Software

- Führungskraft oder IT gibt dies für einen begrenzten Zeitraum frei

- Rechte verfallen automatisch nach Abschluss der Aktion

So stehen Rechte nur dann zur Verfügung, wenn sie wirklich benötigt werden – und nicht dauerhaft.

**4. Self-Service mit Freigabe-Workflow**

Mitarbeitende können bei Bedarf zusätzliche Berechtigungen anfragen:

- Anfragen laufen über definierte Workflows

- Genehmigung durch Vorgesetzte oder Datenverantwortliche

- IT setzt die Berechtigungen strukturiert um

- Alle Schritte werden dokumentiert

Damit lassen sich Produktivität und Sicherheit in Einklang bringen.

---

## Compliance und rechtliche Verpflichtungen

## DSGVO (Datenschutz-Grundverordnung)

Art. 32 DSGVO verpflichtet Unternehmen, ein dem Risiko angemessenes Schutzniveau durch technische und organisatorische Maßnahmen sicherzustellen. Dazu gehören insbesondere:

- Zugriffskontrollen

- Berechtigungskonzepte

- Dokumentation der vergebenen Rechte

- Regelmäßige Überprüfung und Anpassung

Ein unkontrolliertes Vergabeverhalten von Administratorrechten kann im Falle eines Datenschutzvorfalls als Verstoß gegen diese Pflichten gewertet werden und sich negativ auf Bußgelder auswirken.

## ISO 27001

Die ISO 27001 fordert unter anderem:

- kontrollierte Vergabe privilegierter Zugriffsrechte

- klare Regelungen für Access Management

- regelmäßige Überprüfungen von Zugriffsrechten

Least Privilege ist hier etablierte Best Practice. Unternehmen, die zertifiziert sind oder eine Zertifizierung anstreben, müssen ein sauberes Berechtigungsmanagement nachweisen.

## NIS2

Die NIS2-Richtlinie verstärkt die Anforderungen an Unternehmen in kritischen und wichtigen Sektoren. Kernelemente in Bezug auf Berechtigungen:

- Need-to-know und Need-to-use als Grundprinzip

- Aufgabentrennung und kein unnötiger Rechte-Mix

- Genehmigungspflicht für Zugriffsrechte

- Register aller Zugriffsrechte

- regelmäßige Überprüfung und Protokollierung

Hier ist ein strukturiertes Berechtigungsmanagement zwingend erforderlich.

## BSI IT-Grundschutz

Der BSI IT-Grundschutz konkretisiert Anforderungen an Identitäts- und Berechtigungsmanagement, u. a.:

- Berechtigungen nach täglichem Bedarf

- zeitnahe Entfernung nicht mehr benötigter Rechte

- Dokumentation aller Berechtigungen und Änderungen

- nur Administratoren dürfen sicherheitsrelevante Änderungen vornehmen

Auch hier ist das Least-Privilege-Prinzip grundlegend.

---

## Handlungsempfehlungen: Der Weg zu mehr Sicherheit

## Sofortmaßnahmen (Woche 1–2)

1. **Bestandsaufnahme**

- Welche Mitarbeitenden haben aktuell lokale oder Domänen-Adminrechte?

- Welche Dienstkonten besitzen erhöhte Rechte?

- Wo gibt es „Schatten-Administratoren“?

2. **Risikobewertung**

- Welche Systeme und Daten sind besonders schützenswert?

- Wo wären die Auswirkungen eines Vorfalls am größten?

3. **Kommunikation**

- Mitarbeitende frühzeitig informieren, warum Änderungen notwendig sind

- Zielbild erklären: Schutz des Unternehmens UND der Mitarbeitenden

- Transparenz schaffen, um Widerstände zu reduzieren

## Mittelfristige Umsetzung (Monat 1–3)

4. **Berechtigungskonzept erstellen**

- Rollen definieren (z. B. Vertrieb, Buchhaltung, IT, Management)

- pro Rolle die notwendigen Rechte festlegen (Need-to-know/Need-to-use)

- Vorgaben für temporäre Rechte und Sonderfälle definieren

- Freigabeprozesse (z. B. Vier-Augen-Prinzip) festlegen

5. **Technische Lösungen einführen**

Je nach Größe und Komplexität:

- Nutzung von integrierten Bordmitteln (z. B. in Microsoft-Umgebungen)

- Einführung von Privileged-Access-Management-Lösungen (PAM)

- zentrale Verwaltung lokaler Admin-Konten

- Automatisierte Prozesse für Rechteanträge und -freigaben

6. **Schrittweise Rechte-Reduktion**

- Pilotgruppen definieren und umstellen

- Erfahrungen auswerten und Prozesse anpassen

- sukzessive Umsetzung im gesamten Unternehmen

## Langfristige Verankerung (laufend)

7. **Regelmäßige Überprüfung**

- Mindestens jährlich: komplette Rechte-Überprüfung („Rezertifizierung“)

- Bei Rollenwechseln: sofortige Rechteanpassung

- Bei Austritt: umgehende Sperrung und Entzug aller Berechtigungen

8. **Schulungen**

- Regelmäßige Sensibilisierung zu IT-Sicherheit und Berechtigungen

- Schulungen für Führungskräfte zur Rolle im Berechtigungsprozess

- praktische Hinweise zum sicheren Arbeiten (E-Mail, Passwörter, Homeoffice)

9. **Monitoring und Incident Response**

- Überwachung auffälliger Aktivitäten (z. B. ungewöhnliche Logins, Massenänderungen)

- definierter Notfallplan bei Sicherheitsvorfällen

- regelmäßige Backups und Wiederherstellungstests

10. **Dokumentation und Nachweis**

- Führen eines Berechtigungsregisters

- Protokollierung von Änderungen

- Dokumentation von Entscheidungen (warum hat wer welche Rechte?)

---

## Wirtschaftliche Betrachtung: Kosten vs. Nutzen

## Kosten der Maßnahmen

Je nach Unternehmensgröße entstehen Kosten u. a. für:

- Software/Lizenzen (z. B. PAM, IAM, zusätzliche Sicherheitsfunktionen)

- Implementierung und Konfiguration

- Schulungen für Mitarbeitende und Administratoren

- laufende Betreuung und Pflege

## Nutzen und Einsparpotenzial

Dem stehen gegenüber:

- deutlich reduziertes Risiko eines schwerwiegenden Cyberangriffs

- geringere Ausfallzeiten

- weniger Aufwand für Störungsbeseitigung

- geringere rechtliche und finanzielle Risiken durch Compliance-Verstöße

- bessere Position in Audits, Kundenprüfungen und Zertifizierungen

In vielen Szenarien amortisiert sich die Investition bereits mit der Vermeidung eines einzigen größeren Vorfalls.

---

## Fazit: Verantwortung wahrnehmen, Risiken minimieren

Die Vergabe von Administratorrechten an Mitarbeitende ist ein unnötiges und vermeidbares Risiko. Die wichtigsten Punkte:

- Administratorrechte vervielfachen die Wirkung von Fehlern und Angriffen

- Die meisten kritischen Schwachstellen werden erst durch überhöhte Rechte wirklich gefährlich

- Moderne Arbeitsweisen erfordern in der Regel keine dauerhaften Adminrechte

- Least Privilege ist Best Practice und rechtlich wie normativ verankert

- Die Beschränkung auf Benutzerrechte schützt Unternehmen UND Mitarbeitende

Die Einführung eines strukturierten Berechtigungsmanagements ist ein zentraler Baustein moderner Informationssicherheit. Es ist nicht nur eine technische Frage, sondern Ausdruck gelebter Verantwortung gegenüber Mitarbeitenden, Kunden und dem Unternehmen selbst.

**Kernaussage für das Management:**

Dauerhafte Administratorrechte für normale Mitarbeitende sind aus Sicherheits-, Compliance- und Haftungssicht nicht vertretbar. Ein gut durchdachtes Rechtekonzept mit konsequentem Least-Privilege-Prinzip ist Pflicht – nicht Kür.

# Dienstgeräte statt BYOD bei Notebooks und PCs

Mitarbeitende sollen **nicht** gezwungen sein, ihre privaten Notebooks oder PCs für die Arbeit zu nutzen.

Stattdessen sollten Unternehmen konsequent auf **firmeneigene, zentral verwaltete Arbeitsgeräte** setzen.

Das reduziert Sicherheits- und Haftungsrisiken, verbessert die Produktivität und schafft klare Verhältnisse für alle Beteiligten.

---

## 1. Ziel dieses Beitrags

Dieser Beitrag richtet sich an **Unternehmer, Inhaber und Geschäftsführer** kleiner und mittlerer Unternehmen.

Er erklärt, warum wir empfehlen, für alle relevanten Tätigkeiten **unternehmenseigene Notebooks und PCs** bereitzustellen und auf BYOD („Bring Your Own Device“) im Desktop-/Notebook-Bereich weitgehend zu verzichten.

Ziel ist eine einfache, praxisnahe Entscheidungsgrundlage – ohne technische Details im Übermaß.

---

## 2. Grundprinzip: Arbeitsgerät = Unternehmensgerät

Ein Notebook oder PC ist ein **zentrales Arbeitsmittel**, vergleichbar mit einem Dienstwagen oder einer Maschine:

- Das Gerät ist **Eigentum des Unternehmens**.

- Es wird **zentral verwaltet** (Updates, Sicherheit, Software).

- Es ist für die **konkreten Arbeitsaufgaben optimiert** (Programme, Zugriffsrechte, Performance).

Mitarbeitende sollen **nicht** ihre privaten Geräte für geschäftliche Zwecke einsetzen müssen.

Unternehmenseigene Geräte schaffen Klarheit: Was dienstlich ist, läuft auf einem **klar definierten, kontrollierten System**.

---

## 3. Warum BYOD bei Notebooks/PCs problematisch ist

BYOD bedeutet: Mitarbeitende nutzen ihren **privaten** PC oder ihr **privates** Notebook, um auf Firmendaten zuzugreifen oder damit zu arbeiten.

Das wirkt auf den ersten Blick praktisch und kostengünstig, erzeugt aber eine Reihe von Risiken:

- **Datenrisiko**

- Firmendaten liegen unverschlüsselt auf privaten Festplatten.

- Automatische Backups in private Cloud-Dienste sind möglich, oft unbemerkt.

- Bei Verlust oder Verkauf des Privatgeräts können Firmendaten mit abgegeben werden.

- **Sicherheitsrisiko**

- Private Geräte werden häufig unregelmäßig aktualisiert.

- Antiviren- oder Endpoint-Schutz ist nicht einheitlich vorhanden oder veraltet.

- Private Software, Spiele und Downloads erhöhen das Risiko von Malware.

- **Kontrollverlust**

- Das Unternehmen kann keine verbindlichen Richtlinien durchsetzen

(z. B. Verschlüsselung, Adminrechte, USB-Speicher, lokale Speicherung).

- Schatten-IT: Mitarbeitende installieren eigene Tools und Lösungen, die niemand kennt oder freigegeben hat.

- **Compliance- und Haftungsrisiken**

- Datenschutz (z. B. DSGVO) verlangt nach nachweisbar geschützten Systemen.

- Auf privaten Geräten ist schwer belegbar, welche Schutzmaßnahmen tatsächlich aktiv sind.

- Im Schadensfall (Datenleck, Ransomware, Ermittlungen) wird es schwierig, Verantwortung und Abläufe sauber nachzuweisen.

- **Organisations- und Supportaufwand**

- Jedes private Gerät ist anders (Hersteller, Alter, Konfiguration).

- IT-Support wird langsamer und teurer.

- Es gibt keine Standardvorgehensweisen für Fehlerbehebung und Wartung.

Unterm Strich: BYOD spart auf dem Papier Hardwarekosten, produziert aber **erhöhte Sicherheits-, Organisations- und Haftungsrisiken**.

---

## 4. Vorteile firmeneigener, verwalteter Notebooks/PCs

## 4.1 Vorteile für das Unternehmen

- **Einheitliche Sicherheit**

- Alle Arbeitsgeräte haben definierte Sicherheitsstandards (z. B. Verschlüsselung, Virenschutz, Firewall, automatische Updates).

- Sicherheitslücken können zentral geschlossen werden.

- **Bessere Steuerbarkeit und Transparenz**

- Standardisierte Softwareausstattung (z. B. Office, Browser, Branchensoftware).

- Klare Rechte- und Rollenkonzepte für Benutzerkonten.

- Geräte-Lebenszyklus (Anschaffung, Nutzung, Austausch, Entsorgung) ist planbar.

- **Compliance und Nachweisbarkeit**

- Anforderungen von Kunden, Audits oder Zertifizierungen lassen sich einfacher erfüllen.

- Sicherheitsmaßnahmen sind dokumentiert und wiederholbar.

- **Weniger Ausfälle, höhere Produktivität**

- Gut verwaltete Geräte haben weniger ungeplante Störungen.

- Probleme können schneller behoben werden (Remote-Support, standardisierte Images).

- **Klarheit bei Mitarbeiterwechsel**

- Beim Austritt wird das Gerät zurückgegeben, Daten werden professionell entfernt oder archiviert.

- Zugänge (Konten, Zertifikate, Lizenzen) können sauber entzogen werden.

## 4.2 Vorteile für Mitarbeitende

- **Keine Pflicht, das Privatgerät dienstlich zu nutzen**

- Klare Trennung von privatem und beruflichem IT-Leben.

- Keine Vermischung von privaten Daten, Fotos, Spielen usw. mit Firmendaten.

- **Arbeitsgerät, das „einfach funktioniert“**

- Alle benötigten Programme und Zugriffe sind vorbereitet.

- Die Verantwortung für Stabilität, Sicherheit und Pflege liegt beim Unternehmen.

- **Wertschätzung**

- Mitarbeitende bekommen professionelle Arbeitsmittel gestellt – das signalisiert, dass ihre Arbeit ernst genommen wird.

---

## 5. Technische Grundlage: Zentrales Endpoint-Management

Damit firmeneigene Geräte ihren Vorteil voll ausspielen können, sollten sie durch eine zentrale Lösung verwaltet werden (z. B. Endpoint-Management / Unified Endpoint Management).

Typische Merkmale:

- **Automatisierte Erstbereitstellung (Provisioning)**

- Neues Gerät wird ausgepackt, angemeldet und holt sich automatisch

Betriebssystem-Einstellungen, Sicherheitsrichtlinien und benötigte Software.

- **Zentrale Sicherheitsrichtlinien**

- Erzwingung von Festplattenverschlüsselung.

- Vorgabe von Passwort- und Sperrzeiten.

- Einheitliche Antivirus- und Firewall-Konfiguration.

- **Software-Verteilung und -Aktualisierung**

- Office, Browser und Fachanwendungen werden automatisiert verteilt.

- Updates können gesteuert und koordiniert eingespielt werden.

- **Überwachung und Reporting**

- Überblick, welche Geräte aktuell, verschlüsselt und geschützt sind.

- Frühzeitige Erkennung von Problemen (z. B. fehlende Updates, voller Speicher).

- **Remote-Support**

- Fernwartung, Skripte und zentrale Tools ermöglichen schnelle Hilfe, auch im Homeoffice.

Für Geschäftsführung und Inhaber bedeutet das:

Es gibt eine **klare Liste aller Arbeitsgeräte**, deren Zustand und Sicherheit sind sichtbar und steuerbar.

---

## 6. Sonderfälle: Was tun, wenn kein Firmengerät möglich ist?

Es gibt Situationen, in denen ein klassisches Firmengerät schwierig umzusetzen ist, z. B.:

- Externe Dienstleister oder Freelancer

- Sehr kurzfristige Projektmitarbeit

- Geografisch verstreute Teams ohne zentrale Hardwarelogistik

Für solche Fälle können alternative Modelle sinnvoll sein, etwa:

- **Virtuelle Arbeitsumgebungen (z. B. Remote Desktop, VDI, DaaS)**

- Mitarbeitende greifen von ihrem eigenen Gerät auf eine vollständig getrennte, zentral betriebene Firmenumgebung zu.

- Daten liegen dabei auf Unternehmensservern oder in der Cloud, nicht dauerhaft auf dem Fremdgerät.

- **Gekapselte Arbeitsbereiche**

- Safe-Workspace/Container-Lösungen, in denen der geschäftliche Bereich isoliert ist.

- Strenge Richtlinien verhindern, dass Firmendaten unkontrolliert auf das Privatgerät „abwandern“.

Auch hier gilt: Unternehmensdaten sollten **nur in kontrollierten Umgebungen** verarbeitet werden.

Ausnahmen müssen klar definiert und technisch abgesichert sein.

---

## 7. Empfehlung für Unternehmer und Geschäftsführer

## 7.1 Grundsatzentscheidung

- **Standard für alle Mitarbeiter mit regelmäßigem Zugriff auf Firmendaten:**

Firmeneigene, zentral verwaltete Notebooks oder PCs.

- **BYOD bei Desktop/Notebook nur als Ausnahme:**

Nur für klar definierte Spezialfälle – mit technischem Schutzkonzept (z. B. virtuelle Arbeitsumgebung).

## 7.2 Organisatorische Umsetzung

- Erstellen Sie eine **kurze Richtlinie** (1–2 Seiten), die festhält:

- dass Mitarbeitende ihre privaten Rechner nicht für reguläre Firmenarbeit nutzen müssen,

- dass Arbeitsgeräte vom Unternehmen gestellt und verwaltet werden,

- wie mit Ausnahmen (Freelancer, Projektarbeit) umgegangen wird.

- Stellen Sie sicher, dass:

- die IT die notwendigen Werkzeuge für zentrale Verwaltung und Sicherheit besitzt,

- Zuständigkeiten klar sind (wer beschafft, verwaltet, tauscht Geräte),

- ein einfacher Prozess für „Gerät defekt / Gerät neu / Mitarbeiterwechsel“ existiert.

---

## 8. Fazit

Für die moderne, digital arbeitende Organisation sind **firmeneigene, zentral verwaltete Notebooks und PCs** ein wesentlicher Baustein für:

- Sicherheit

- Produktivität

- Rechtssicherheit

- Zufriedenheit der Mitarbeitenden

BYOD im Bereich Notebook/PC sollte – wenn überhaupt – die gut abgesicherte Ausnahme bleiben, nicht der Standard.